Hướng dẫn cấu hình VPN L2TP/IPSec Remote-Access trên Mikrotik

Mạng riêng ảo hay VPN (Virtual Private Network) là một mạng riêng để kết nối các máy tính đến các công ty, giúp nhân viên

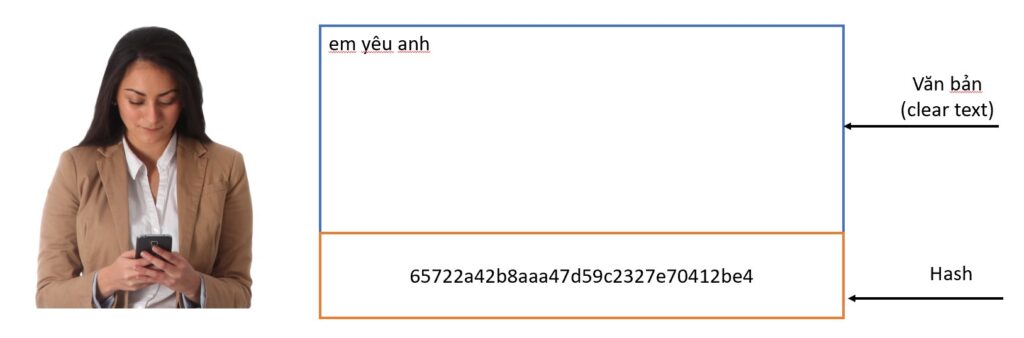

Hash hay dịch tiếng Việt là “băm”. Tưởng tượng, bạn có một miếng thịt, và bạn dung dao băm miếng thịt đó ra, thì Hash cũng làm công việc tương tự nhưng đối tượng bị “băm” ở đây là dữ liệu.

Cụ thể hơn nhé!

Bạn có một đoạn văn bản (clear text), bạn đưa đoạn văn bản này qua cỗ máy xay hash thì bạn sẽ được một đoạn mã hóa (cipher text)

Ví dụ :

Một vài đặc điểm của hash :

Một số thuật toán Hash :

Series video về Mật mã học :

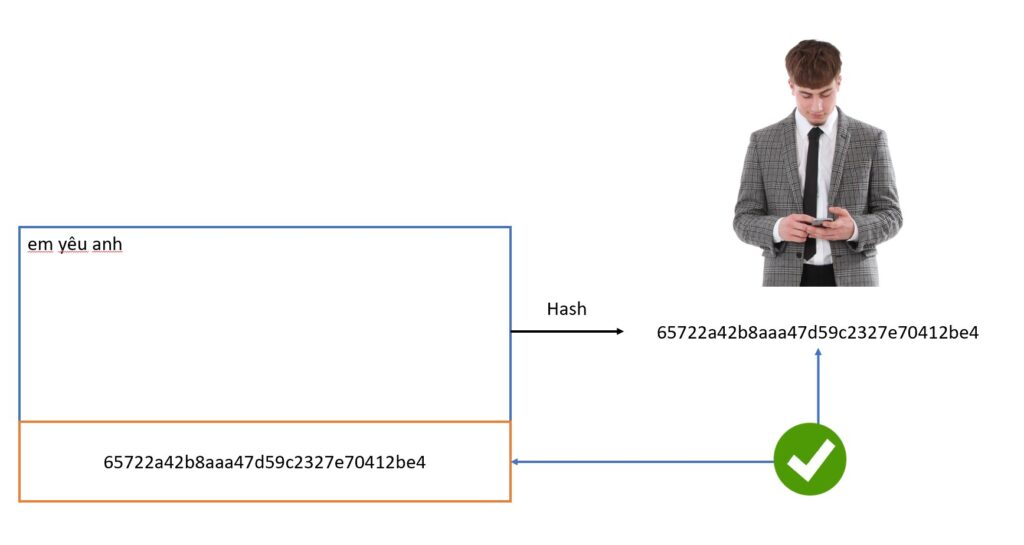

Giả sử có 2 người muốn trao đổi dữ liệu với nhau, tên là Alice và Bob. Alice muốn gửi một lá thư cho Bob nhưng cô ấy sợ rằng nội dung bức thư sẽ bị thay đổi trong quá trình gửi. Alice sẽ làm như sau :

4. Khi Bob nhận được thư, Bob sẽ tiến hành hash lại nội dung thư

5. Bob so sánh nội dung đoạn mã hóa mà mình tự hash với đoạn mã hóa mà Alice gửi cho mình. Nếu hai đoạn này giống nhau, tức là nội dung thư không bị thay đổi. Còn nếu hai đoạn mã hóa này khác nhau chứng tỏ nội dung thư đã bị thay đổi.

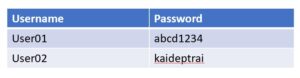

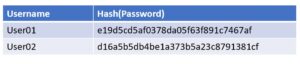

Đối với một số trang web cần đăng nhập và xác thực người dùng, phía web server phải có một database để lưu trữ thông tin username/password của người dùng. Tuy nhiên nếu chỉ đơn thuần lưu username/password ở dạng văn bản clear text thì vô cùng nguy hiểm, vì nếu lỡ hacker xâm nhập được vào hệ thống thì toàn bộ thông tin username/password sẽ bị hacker đánh cắp.

Để đảm bảo an toàn, người ta sẽ hash mật khẩu, và lưu thông tin trong database ở dạng username/hash(password)

Quá trình đăng nhập của người dùng sẽ diễn ra như sau :

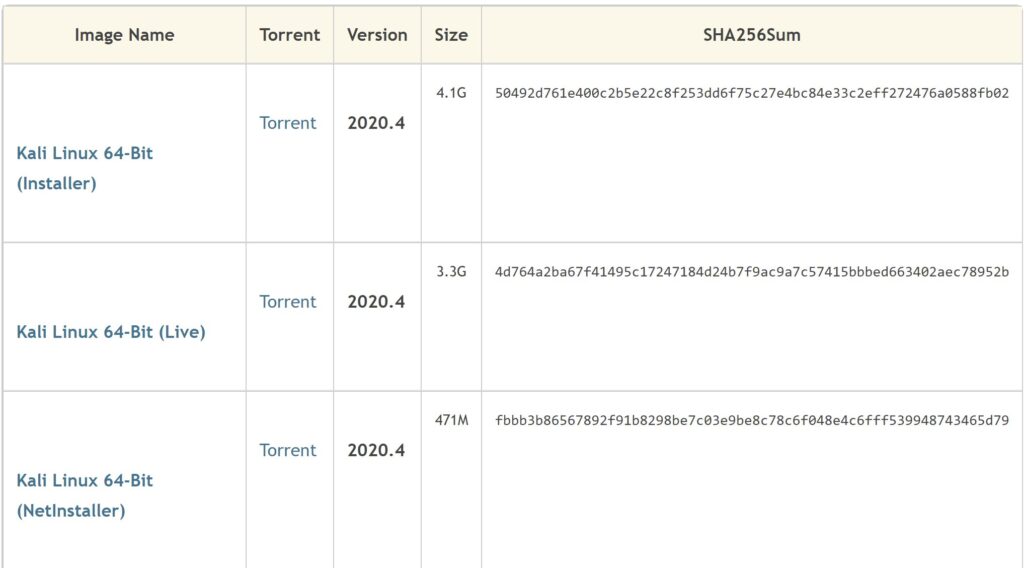

Một số trang web lớn như Microsoft, khi mọi người tải một file, bên cạnh đường link tải file và tên file, bao giờ cũng có một đoạn hash.

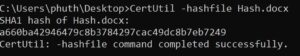

Sau khi mọi người tải file xong, có thể dùng tool CertUtil để kiểm tra.

Hiện nay, cơ chế phát hiện và diệt virus đã phát triển rất nhiều, ví dụ như dùng AI + big data hay sandbox. Nhưng cơ chế truyền thống dùng database vẫn tỏ ra vô cùng hữu hiệu bởi nó nhanh, ít tốn tài nguyên của máy và vẫn giúp chúng ta phát hiện hầu hết các mẫu virus phổ biến.

Database ở đây đơn giản là tập hợp các file virus và mã hash tương ứng. Nguyên lý hoạt động như sau :

Trên đây là khái niệm về Hash và một số ứng dụng mà hash đang âm thầm phục vụ chúng ta. Ngoài ra còn rất nhiều ứng dụng khác nữa, phức tạp hơn, khó nhận biết hơn, nhưng chung quy lại, hash là một phần không thể thiếu trong Mật mã học mà một khi đã làm trong các lĩnh vực liên quan đến an toàn thông tin, thì không thể bỏ qua Hash.

Tuấn Nguyễn CCDA, CCIE Security #65083.

Mạng riêng ảo hay VPN (Virtual Private Network) là một mạng riêng để kết nối các máy tính đến các công ty, giúp nhân viên

Mạng riêng ảo hay VPN (Virtual Private Network) là một mạng riêng để kết nối các máy tính đến các công ty, giúp nhân viên